Reyee EG PoC Guide V1.0-TR

Please rate this document.

Please leave your suggestions here.

200 characters leftIf Ruijie may contact you for more details, please leave your contact information here.

* I understand and agree to Terms of Use and acknowledge Ruijie's Privacy Policy.

Thank you for your feedback!

|

|

Reyee EGKavram Kanıtı (PoC) Kılavuzu

V1.0

RuijieNetworks

Fuzhou,Çin

Telif Hakkı Bildirimi

Ruijie Networks©2021

Bu dokümanın tüm telifhakları Ruijie Networks tarafından saklı tutulur. Hiçbir şekilde ve ne sebepleolursa olsun, Ruijie Networks'ün önceden yazılı izni alınmadan, bu dokümanın yada bu doküman herhangi bir kısmının, herhangi bir şekilde çoğaltılması,alıntılanması, kopyalanması, üzerinde değişiklik yapılması, yayınlanması,tercüme edilmesi veya ticari olarak kullanılması yasaklanmıştır.

MuafiyetBildirimi

Budoküman, üzerinde hiçbir değişiklik yapılmadan "olduğu gibi" sağlanmıştır.Bu dokümanın içeriği herhangi bir bildirimde bulunulmadan değiştirilebilir.Doküman ile ilgili son bilgileri, lütfen Ruijie Networks web sitesinden eldeediniz. İçerik doğruluğunu temin etmek için Ruijie Networks elinden gelençabayı göstermiştir ancak noksanlıklar, tutarsızlıklar veya hatalardankaynaklanan kayıplar ve zararlar için hiç bir sorumlulukyüklenmemektedir.

Ürünlerimizi kullandığınıziçin teşekkür ederiz.

Önsöz

Bu Doküman, mühendislereAnahtar (Switch) ürünlerini test ederken yardımcı olmak amacıyla teknikyönlendirme sağlar. Bu Doküman; senaryolar, yapılandırma, komutlar, ekrangörüntüleri, topoloji ve diğer ilgili materyalleri içerir. Bu Doküman gerçekkoşullar altında farklılıklardan ötürü benzer bir durumun çözümüne yardımcıolmayabilir.

Hedef Kitle

l AğMühendisleri

l AğYöneticisi (Admin)

Teknik Yardım Almak İçin

l RuijieNetworks Web Sitesi: http://www.ruijienetworks.com

l RuijieHizmet Portalı: http://caseportal.ruijienetworks.com

Lütfenherhangi bir Ruijie El Kitabı hakkında tavsiyelerde bulunmak ve hatalarıraporlamak için Ruijie Hizmet Portalına başvurunuz.

İlgili Dokümanlar

| Dokümanlar | Açıklama |

| Komut Referansı | Komut modları, parametre açıklamaları, kullanım kılavuzları ve ilgili örnekleri içeren yapılandırma komutlarını açıklar. |

| Donanım Kurulum ve Referans Kılavuzu | İşlevsel ve fiziksel özellikleri açıklar ve cihaz kurulum adımlarını, donanım sorun giderme işlemlerini, modül teknik özelliklerini ve kablolar ve konektörler için kullanım kılavuzlarını ve özelliklerini sağlar. |

Revizyon Geçmişi

| Tarih | İçerik değişiklikleri | Gözden Geçiren |

| 2021.6.10 | İlk yayınlanma V1.0 | Ruijie GTAC |

İçindekiler

2.4.1 Cloud Kimlik Doğrulama (Voucher/Account(Hesap)/tek tıklama).............. 38

. ReyeeEG Test Listesi

| Kategori | Test Öğesi | Açıklama | Geçti | Başarısız |

| Yönetim | eWeb | WEB'in etkinleştirilmesi ve Ağ Geçidine başarılı bir biçimde oturum açılması |

|

|

| Temel Özellikler | DHCP Sunucusu | PC’nin IP adresini başarılı bir biçimde alıp alamadığının doğrulanması testi |

|

|

|

| WAN uplink | WAN portu; DHCP veya Statik veya PPPoE yoluyla IP alabilir |

|

|

| İleri Düzey | Dual-WAN uplink

| Ağ Geçidi üzerinde Dual-WAN uplink'in etkinleştirilmesi Dual-WAN uplink üzerinden geçen trafik olup olmadığının kontrolü testi |

|

|

| LAN Port VLAN

| LAN portu üzerinde VLAN’ın etiketlenmesinin (tag) etkinleştirilmesi LAN portu üzerinde VLAN etiketlemenin (tag) DHCP tarafından kullanılabilir olup olmadığının doğrulanması testi |

|

| |

| IPsec VPN | Yönlendiriciler arasında IPsec VPN’nin başarılı bir biçimde kurulması |

|

| |

| L2TP VPN | Yönlendiriciler arasında L2TP VPN’nin başarılı bir biçimde kurulması |

|

| |

| PPTP VPN | Yönlendiriciler arasında PPTP VPN’nin başarılı bir biçimde kurulması |

|

| |

| Davranış | Uygulama kontrolü | Ağ geçidi üzerinde uygulama yönetiminin test edilmesi |

|

|

| Web sitesi yönetimi | Web sitesi engelleme testi |

|

| |

| Erişim denetimi | Erişim denetimi etkisini elde etmek için ACL oluşturulması (IP-tabanlı ve MAC-tabanlı). |

|

| |

| Kimlik Doğrulama | Cloud Kimlik Doğrulama (Voucher/Account(Hesap)/tek tıklama) | Ağ Geçidi üzerinde Cloud Kimlik Doğrulamanın test edilmesi (Voucher/Account(Hesap)/tek tıklama) |

|

|

| Gelişmiş | Port eşleme (mapping) | Ağ Geçidi üzerinde Port eşlemenin (mapping) etkinleştirilmesi (Extra-net kullanıcıları intranet cihazlarının web yapılandırma arayüzüne erişebilirler.) |

|

|

| Paket yakalama (capture) | Ping paketinin yakalanabildiğinin doğrulanması testi |

|

| |

| PPPoE Sunucusu

| PPPoE Sunucu özelliği testi |

|

|

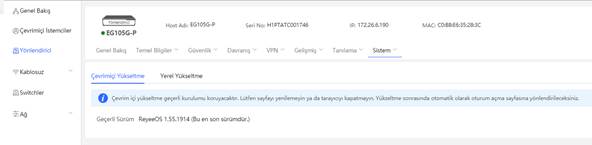

Not: Kavram Kanıtı(PoC) öncesinde, lütfen eWEB yoluyla EG’nin en son firmware versiyonunayükseltilmiş olduğundan emin olun; firmware versiyonunun kontrol edilmesinedair örnek aşağıda verilmiştir.

1. eWEB’eoturum açma adımları Bölüm 2.1.1’de açıklanmıştır (Sonraki sayfa).

2. Aşağıdakiörnek EG 105G yönlendirici modeli için verilmiştir.

3. eWEBarayüzü model türüne göre değişiklik gösterebilir.

. AğGeçidi Test Listeleri

1.1 Yönetim

1.1.1 eWEB

| Test projesi | eWeb |

| Testin amacı | WEB'in etkinleştirilmesi ve Ağ Geçidine başarılı bir biçimde oturum açılması |

| Test prosedürü ve beklenen sonuçlar |

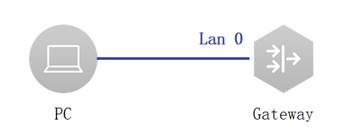

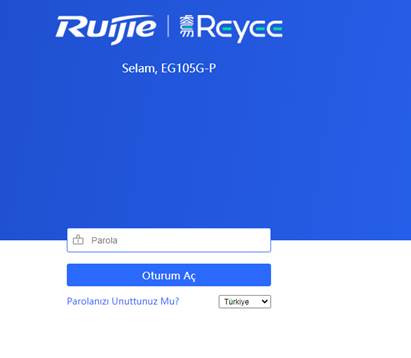

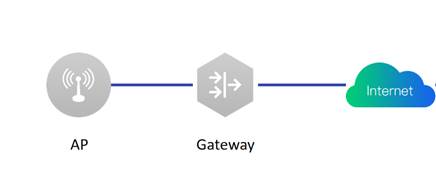

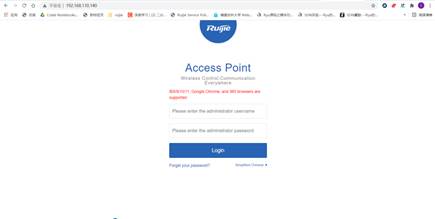

1. PC’yi yukarıda gösterildiği gibi ağ kablosu ile Ağ Geçidine bağlayın. (bu örnekte, port LAN0 bağlıdır) 2. PC, LAN0'a bağlandığında DHCP yoluyla IP'yi alacaktır (bu örnekte, DHCP sunucusu, Ağ Geçidi üzerinde kurulmuştur) 3. Tarayıcıya Ağ Geçidinin varsayılan IP’sini 192.168.110.1 olarak girin. (Ağ Geçidinin varsayılan IP’si 192.168.110.1 veya 10.44.77.254'dür. Bu örnekte, Ağ Geçidi IP'si 192.168.110.1’dir) Tarayıcı, Internet Explorer (IE) ve diğer ana tarayıcılardan biri olmalı ve uyumluluk modu (compatibility mode) açılmalıdır. 4. Web erişimini doğrulayın. (Beklenen arayüz aşağıda gösterilmiştir.)

|

| Ölçüm kaydı | eWeb’e başarılı bir biçimde oturum açılması. |

| Testin sonucu | eWeb, tarayıcı yoluyla 192.168.110.1 girilerek kolayca açılabilir. |

1.2. TemelÖzellikler

1.2.1 DHCPSunucusu

| Test projesi | DHCP Sunucusu |

| Testin amacı | Hizmet DHCP'nin etkinleştirilmesi ve bir IP adres havuzu oluşturulması. PC’nin bir IP adresini başarılı bir biçimde alıp alamadığının doğrulanması testi |

| Test prosedürü ve beklenen sonuçlar |

1. DHCP Sunucusunu etkinleştirin ve eWeb yoluyla bir IP Havuzu oluşturun

2. PC, bir IP adresi alabilir.

|

| Ölçüm kaydı | PC, bir IP adresi alabilir. EG DHCP çevrimiçi kullanıcı listesi üzerinde, kullanıcı IP ayrıntıları gösterilebilmektedir. |

| Testin sonucu | DHCP sunucusu, her bir cihaza başarılı bir biçimde bir IP adresi atayabilmektedir. |

1.2.2 WAN uplink

| Test projesi | WAN uplink |

| Testin amacı | WAN portu; DHCP veya Statik veya PPPoE yoluyla IP alabilir Ağ Geçidinin internete erişebildiğini doğrulama testi. |

| Test prosedürü ve beklenen sonuçlar |

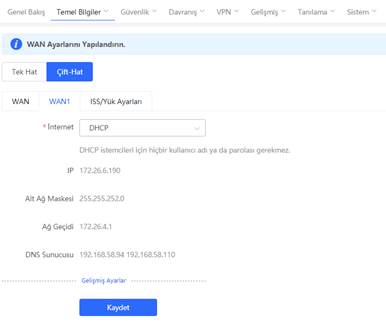

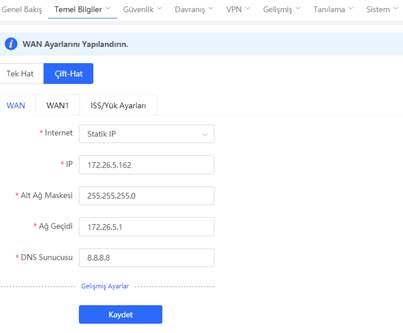

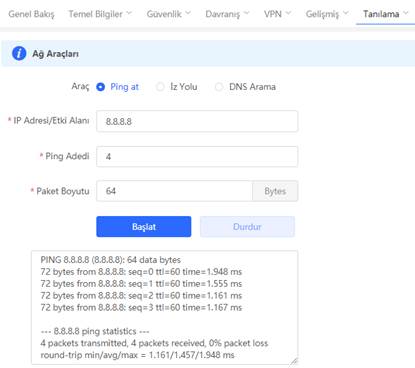

1. WAN yapılandırmasını açın ve Ağ Geçidi eWeb aracılığıyla Internet açılan listesinden DHCP'yi seçin.

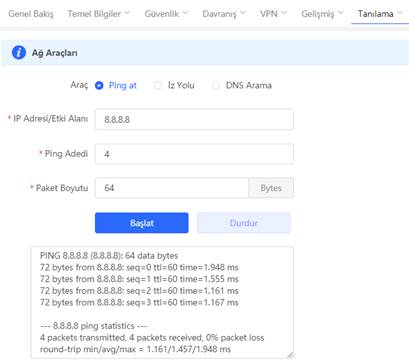

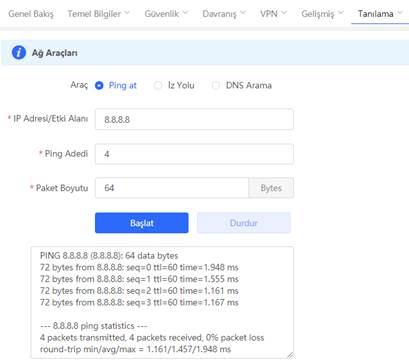

2. Ağ Geçidi eWeb aracılığıyla 8.8.8.8 adresine ping atın. Beklenen Sonuçlar: ping atma başarılı.

3. Ağ Geçidi eWeb aracılığıyla Internet açılan listesinden Statik IP'yi seçin.

4. Ağ Geçidi eWeb aracılığıyla 8.8.8.8 adresine ping atın. Beklenen Sonuçlar: ping atma başarılı.

5. Ağ Geçidi eWeb aracılığıyla WAN Ayarları sayfasındaki Internet açılan listesinden PPPoE'yi seçin.

6. Ağ Geçidi eWeb aracılığıyla 8.8.8.8 adresine ping atın. Beklenen Sonuçlar: ping atma başarılı

|

| Ölçüm kaydı | Alınan IP adresinin, aşağıdakilerden herhangi biri seçildiğinde, internete erişebildiğinden emin olun. (DHCP, Statik IP, PPPoE) PPPoE seçilmeden önce, PPPoE Sunucusunun yapılandırılmış olduğundan emin olun. |

| Testin sonucu | Ağ Geçidi; Ağ Geçidi eWeb aracılığıyla WAN ayarları yapılarak İnternete erişebilmektedir. |

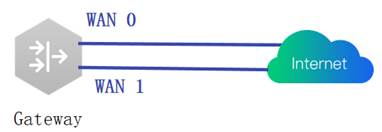

1.2.3 Dual-WAN uplink

| Test projesi | Dual-WAN uplink |

| Testin amacı | Ağ Geçidi üzerinde Dual-WAN Uplink'in etkinleştirilmesi. Dual-WAN uplink üzerinden geçen trafik olup olmadığının kontrolü testi |

| Test prosedürü ve beklenen sonuçlar |

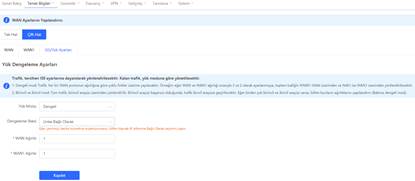

Not: 1. Dengeli mod: Trafik, her bir WAN portunun ağırlığına göre çoklu linkler üzerine yayılacaktır. Örneğin; eğer WAN ve WAN1 ağırlığı sırasıyla 3 ve 2 olarak ayarlanmışsa, toplam trafiğin %%60'ı WAN üzerinden ve %40'ı ise WAN1 üzerinden yönlendirilecektir. 2. Birincil ve ikincil mod: Tüm trafik, birincil arayüz üzerinden yönlendirilir. Birincil arayüz başarısız olduğunda, trafik ikincil arayüze geçirilecektir. Eğer birden çok birincil ve ikincil arayüz varsa, lütfen bunların ağırlıklarını yapılandırın (Bakınız dengeli mod).

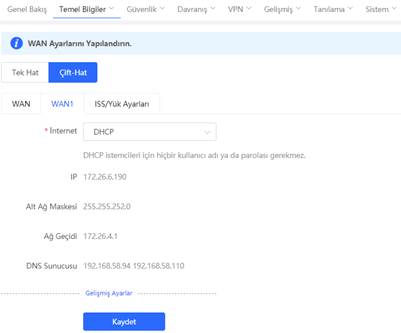

1. Ağ Geçidi eWeb aracılığıyla Çift-Hat (Dual-Line) yapılandırma sayfasını açın.

2. Dual-WAN uplink üzerinde yük dengesini (load balance) ayarlayın.

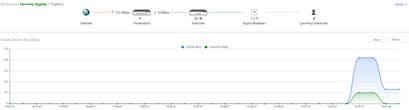

3. Ağ Geçidi eWeb aracılığıyla 8.8.8.8 adresine ping atın. Beklenen Sonuçlar: ping atma başarılı

4. Ağ Geçidi eWeb aracılığıyla Genel Bakış (Overview) seçeneğinden gerçek trafik akışını kontrol edin. Beklenen Sonuçlar: Dual-WAN üzerinden trafik geçmektedir.

|

| Ölçüm kaydı | Dengeleme ilkesi (politikası) Scr-IP olarak seçildiğinde ve ağın tamamı sadece aynı IP ağ bölütüne sahip olduğunda, sadece bir wan portu görülebilmektedir |

| Testin sonucu | Dual-WAN, etkin bir şekilde daha fazla link bant genişliği ve link yedekliliği sağlayabilmektedir |

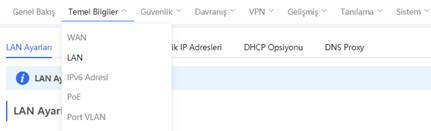

1.2.4 LANPort VLAN

| Test projesi | LAN Port VLAN |

| Testin amacı | LAN portu üzerinde VLAN’ın etiketlenmesinin (tag) etkinleştirilmesi LAN portu üzerinde VLAN etiketlemenin (tag) DHCP tarafından kullanılabilir olup olmadığının doğrulanması testi |

| Test prosedürü ve beklenen sonuçlar |

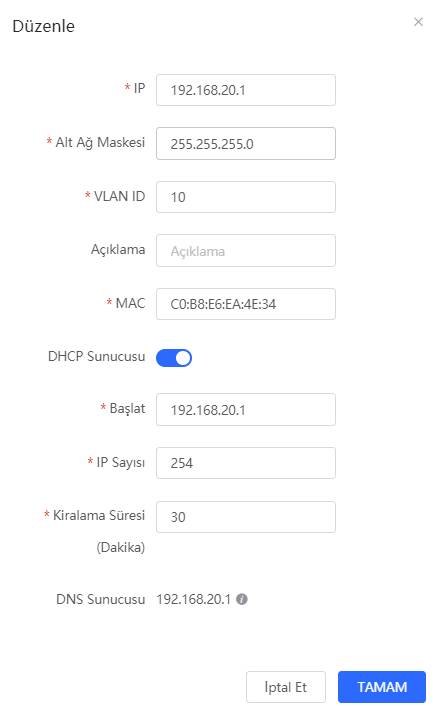

1. DHCP Sunucusunu etkinleştirin ve eWeb aracılığıyla VLAN 10 için IP Havuzu oluşturun

2. Port Menüsünden LAN Port VLAN yapılandırma sayfasını açın.

3. Port LAN 1 üzerinde VLAN 10'un etiketini kaldırın (untag)

NOT: UNTAG (ETİKETİ KALDIR): Port, paketleri gönderirken VLAN etiketini (tag), switch'in yerel (native) VLAN yapılandırmasına benzer bir şekilde taşımaz. TAG (ETIKETLE): Portun gönderdiği, VLAN'a karşılık gelen paketler; VLAN etiketini (tag), trank portunun yerel olmayan (non-native) VLAN’ına benzer şekilde taşıyacaktır. Katılmıyor (Not Join): Port, VLAN'a ait değildir ve VLAN paketinin iletilmesi yani trank altında izin verilen VLAN yapılandırılırken VLAN'ın kaldırılması işlemine katılmaz

4. PC; IP 192.168.20.X adresini alabilir

|

| Ölçüm kaydı | UNTAG VLAN (VLAN ETİKETİNİ KALDIR); port üzerinde yerel (native) VLAN'ı ayarlamak anlamına gelir |

| Testin sonucu | LAN Port VLAN; DHCP tarafından kullanıcıya farklı bir IP alt-ağ ağı alması için izin verilmesi amacıyla kullanılabilir. |

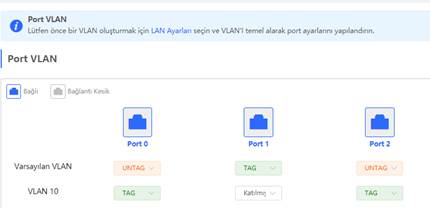

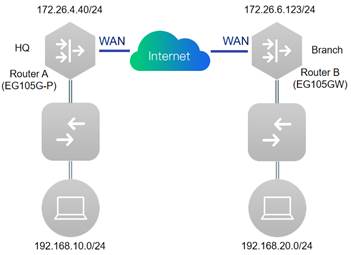

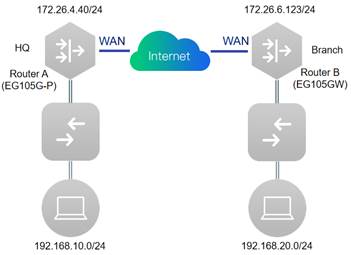

1.2.5 IPsec VPN

| Test projesi | IPsec VPN | ||||||

| Testin amacı | Yönlendiriciler arasında IPsec VPN’nin başarılı bir biçimde kurulması | ||||||

|

Not: Eğer IPsec VPN sunucusu NAT cihazının altındaysa, port eşleme (mapping), UPD port 500 ve 4500 yapılandırılmalıdır.

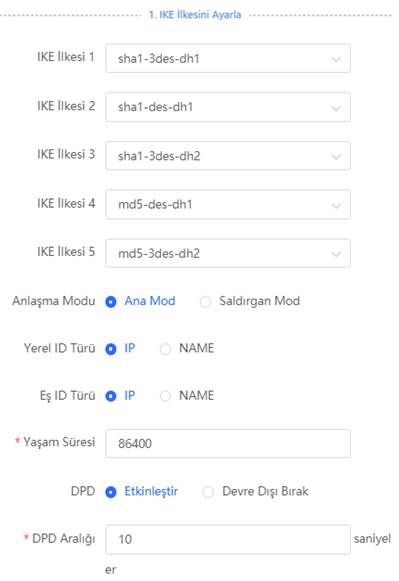

1. Ana Merkezde bulunan A Yönlendiricisini IPsec sunucusu olarak yapılandırın. l VPN > IPSec seçimini yapın. l Bir ilke (politika) eklemek için “Ekle” üzerine tıklayın.

4. “Bağlantı İlkesini” ayarlayın.

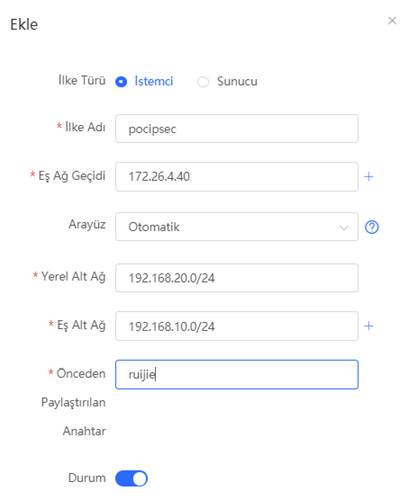

5. Yönlendirici B’yi IPsec istemcisi olarak yapılandırın. İlke Türünü “İstemci” olarak seçin; İlke Adı, Eş Ağ Geçidi (Ana Merkezin genel IP adresi ve etki alanı), Yerel Alt Ağ, Eş Alt Ağ ve Önceden Paylaşılan Anahtar (Ana Merkezin Anahtarı ile aynı olmalıdır) alanlarını doldurun.

6. “IKE İlkesi” ve “Bağlantı İlkesi” değerlerini Ana Merkez ile aynı olacak şekilde ayarlayın. Tamamlanmış yapılandırma girdilerini İlke Listesi içerisinde görebilirsiniz.

7. Yönlendirici A’nın IPsec Bağlantı Durumu sayfasında, bağlantı kurulumu durumunu kontrol edin. Aşağıdaki ekran görüntüsü “Durum” için “TAMAM” seçimini göstermektedir, ve bu da IPsec VPN’nin başarılı bir şekilde oluşturulmuş olduğu anlamına gelir.

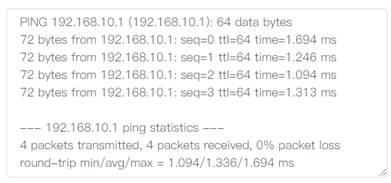

8. Yönlendirici B’de Ana Merkeze bağlanırlığı test edin.

| |||||||

| Ölçüm kaydı | EG105G-P ve EG105GW arasında IPsec VPN'in kurulumu | ||||||

| Testin sonucu | Reyee EG, IPSec sunucusu ve istemcisi olarak kullanılabilir

|

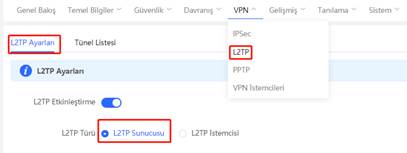

1.2.6 L2TP VPN

| Test projesi | L2TP VPN | |||

| Testin amacı | Yönlendiriciler arasında başarılı bir şekilde L2TP VPN kurulumu | |||

| Test prosedürü ve beklenen sonuçlar | Not: Eğer L2TP VPN sunucusu NAT cihazının altındaysa, port eşleme (mapping) ve udp port 1701 yapılandırılmalıdır.

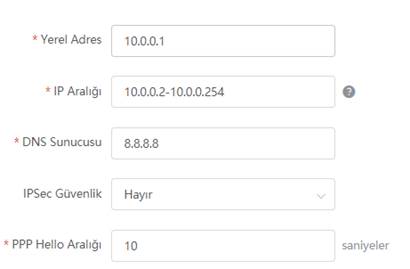

1. Ana Merkezde bulunan A Yönlendiricisini L2TP sunucusu olarak yapılandırın. VPN > L2TP seçin, L2TP Etkinleştirmeyi açın ve L2TP Türünü L2TP Sunucusu olarak seçin.

2. Yerel tünel adresini, tünel IP adres aralığını, DNS Sunucusu kısımlarını doldurun.

3. VPN istemcilerini oluşturun. l VPN > VPN İstemcileri seçimini yapın. l Bir istemci eklemek için “Ekle” üzerine tıklayın.

4. Hizmet Türü ve Ağ Modunu seçin; Kullanıcı Adı, Parola ve Eş Alt Ağ kısımlarını doldurun.

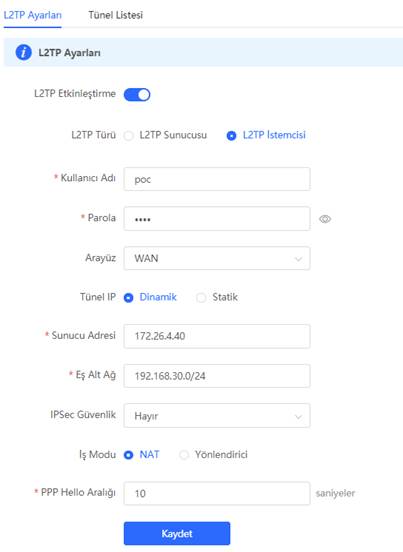

5. Yönlendirici B’yi L2TP istemcisi olarak yapılandırın ve Kullanıcı Adı ve Parola kısımlarını doldurun.

6. Tünel IP’sini Dinamik olarak seçin ve Sunucu Adresi ve Eş Alt Ağ kısımlarını doldurun. 7. Yönlendirici B’nin Tünel Listesi sayfasında tünel kurulum durumunu kontrol edin. Aşağıdaki ekran görüntüsünde gösterildiği gibi, tünel IP’si alınmış ve tünel başarıyla kurulmuştur.

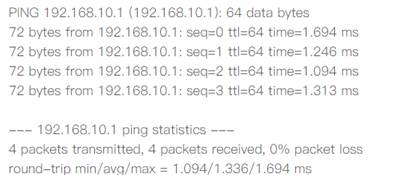

8. Yönlendirici B’de Ana Merkeze bağlanırlığı test edin.

| |||

| Ölçüm kaydı | EG105G-P ve EG105GW arasında L2TP VPN'in kurulumu | |||

| Testin sonucu | Reyee EG, L2TP sunucusu ve istemcisi olarak kullanılabilir

|

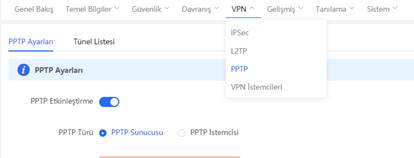

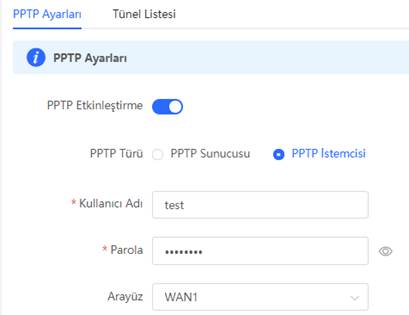

1.2.7 PPTP VPN

| Test projesi | PPTP VPN | |||

| Testin amacı | Yönlendiriciler arasında PPTP VPN’nin başarılı bir biçimde kurulması | |||

| Test prosedürü ve beklenen sonuçlar | NOT: Eğer PPTP VPN sunucusu NAT cihazının altındaysa, port eşleme, UPD port 1723 yapılandırılmalıdır.

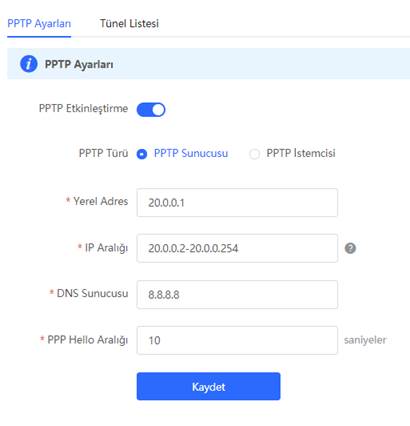

1. Ana Merkezdeki Yönlendirici A’yı PPTP sunucusu olarak yapılandırın. VPN > PPTP seçimini yapın.

2. PPTP Türünü, PPTP Sunucusu olarak seçin ve yerel tünel adresi, tünel IP adres aralığı, DNS Sunucusu kısımlarını doldurun.

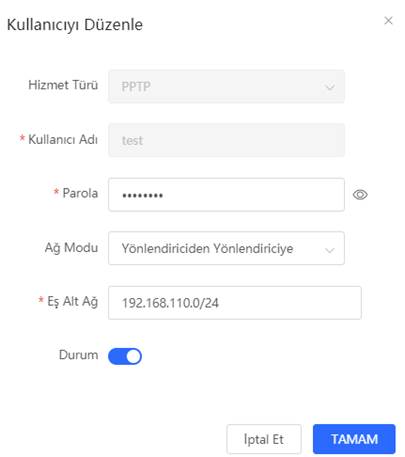

3. VPN istemcilerini oluşturun.

| |||

|

|

4. Hizmet Türü ve Ağ Modunu seçin; Kullanıcı Adı, Parola ve Eş Alt Ağ kısımlarını doldurun.

5. Şubedeki Yönlendirici B’yi PPTP istemcisi olarak yapılandırın ve Kullanıcı Adı ve Parola kısımlarını doldurun.

6. Tünel IP’sini Dinamik olarak seçin, Sunucu Adresi ve Eş Alt Ağ kısımlarını doldurun.

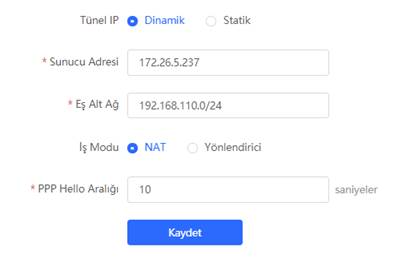

7. Yönlendirici A’nın Tünel Listesi sayfasında tünel kurulum durumunu kontrol edin. Aşağıdaki ekran görüntüsünde gösterildiği gibi, tünel başarıyla kurulmuştur. 8. Yönlendirici A’da Şubeye bağlanırlığı test edin.

| |||

| Ölçüm kaydı | EG105G-P ve EG105GW arasında PPTP VPN'in kurulumu | |||

| Testin sonucu | Reyee EG, PPTP sunucusu ve istemcisi olarak kullanılabilir

|

1.2.8 AkışKontrolü

| Test projesi | Akış Kontrolü |

| Testin amacı | İstemcilerin toplam veya bağımsız trafik akışlarının kontrol edilebilmesi amacıyla bir sınır ayarlanması

|

| Test prosedürü ve beklenen sonuçlar |

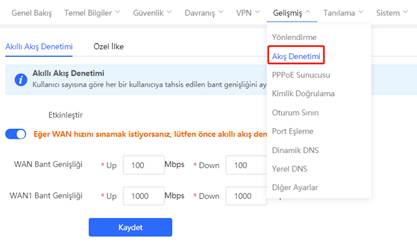

1. Akış Kontrolü özelliğinin etkinleştirilebilmesi için, öncelikle aşağıda gösterildiği gibi Yönlendirici > Gelişmiş > Akış Denetimi üzerine tıklanmalıdır.

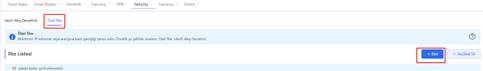

2. Ardından Özel İlke içerisinde + Ekle üzerine tıklayın.

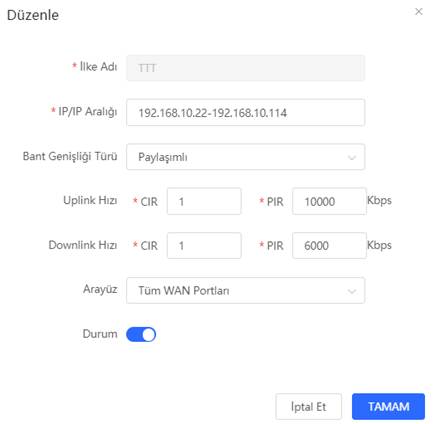

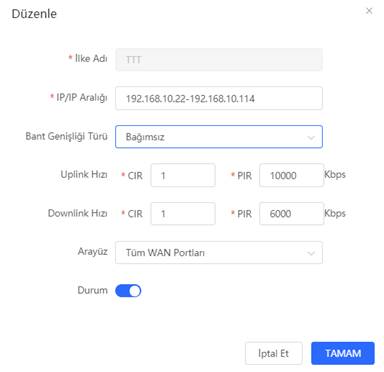

3. İlke Adını, IP/IP Aralığını girin ve Uplink / Downlink Hızı için sınırları belirleyin.

4. Şimdi deneysel amaçla, trafik akış hızını test edebilmek için (speedtest.net veya App Store üzerinden indirebileceğiniz Speedtest uygulaması yoluyla) iki cihaz kullanacağız (bir iPhone ve bir iPad). Beklenen Sonuçlar: iPhone ve iPad cihazlarının trafik akış toplamı, belirlemiş olduğumuz sınırlara yakın olacaktır.

5. Karşılaştırma yapmak için, şimdi bir ayarı Düzenle üzerine tıklayarak değiştireceğiz.

Düzenle sekmesinde, Bant Genişliği Türünü Paylaşımlı’dan Bağımsız’a çevirin.

6. Hız testini tekrar yapın ve sonuçları karşılaştırın.

Bu hız testinde, iPhone üzerindeki trafik akışı hızının dikkat çekici biçimde Karşıdan Yükleme (Download) için 4.33’ten 5.71’e ve Karşıya Yükleme (Upload) için ise 3.55’ten 9.47’ye çıktığını görebiliriz. |

| Ölçüm kaydı | Yukarıda gösterilen trafik akış hızındaki dikkate değer değişiklikler, Reyee Kablosuz cihazdaki Akış Denetimi özelliğinin kolayca ve sezgisel bir biçimde ele alınabileceğini doğrulamaktadır. |

| Testin sonucu | Yapılandırılmış Akış Denetimi ile, trafik akışının toplam veya bağımsız sınırları kontrol edilebilir. |

1.3 Davranış

1.3.1 Uygulamakontrolü

| Test projesi | Uygulama kontrolü |

| Testin amacı | Ağ geçidi üzerinde uygulama yönetiminin test edilmesi |

| Test prosedürü ve beklenen sonuçlar |

1. Kullanıcının 192.168.110.X adresini alabildiğinden emin olun 2. Uygulama denetimi yapılandırma sayfasını açın ve denetimi ekleyin

3. Tik Tok ve YouTube uygulamalarını engelleyip engelleyemediğinizi kontrol etmek için Uygulama'yı açın.

|

| Ölçüm kaydı | Web sitesi ve Uygulama için test sonucunu kaydedin |

| Testin sonucu | Uygulama engellenebilmektedir |

1.3.2 Websitesi yönetimi

| Test projesi | Web sitesi yönetimi |

| Testin amacı | Ağ Geçidi üzerinde Web Sitesi yönetiminin etkinleştirilmesi Web Sitesi engelleme testi |

| Test prosedürü ve beklenen sonuçlar |

1. PC, Ağ Geçidinden 192.168.110.X adresini alır

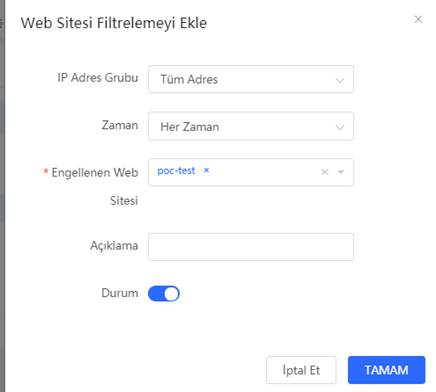

2. Web Sitesi Yönetimi yapılandırma sayfasını açın ve engellemek istediğiniz web sitesi grubunu ekleyin.

3. Web Sitesi Filtrelemeyi ayarlayın.

4. Engellenmiş olup olmadığını test etmek için web sitesine bağlanın |

| Ölçüm kaydı | Kullanıcı tarafından alınan IP adresi, web sitesi filtreleme üzerinde yapılandırılmış IP adresi ile aynı olmalıdır |

| Testin sonucu | Web sitesi engellenebilmektedir Engelleme metinlerinin görüntülenebilmesi çok faydalı olacaktır. |

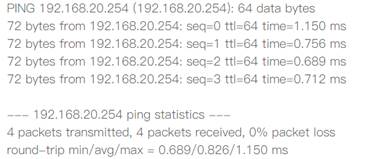

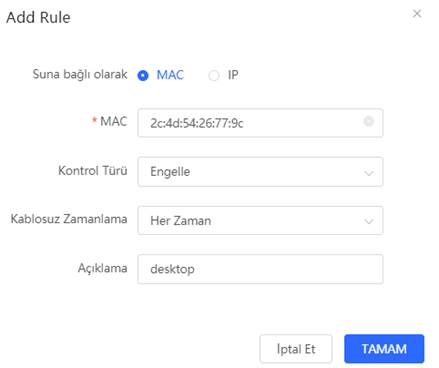

1.3.3 Erişimdenetimi

| Test projesi | Erişim Denetimi |

| Testin amacı | Erişim denetimi etkisini elde etmek için ACL oluşturulması (IP-tabanlı ve MAC-tabanlı). |

| Test prosedürü ve beklenen sonuçlar |

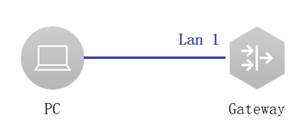

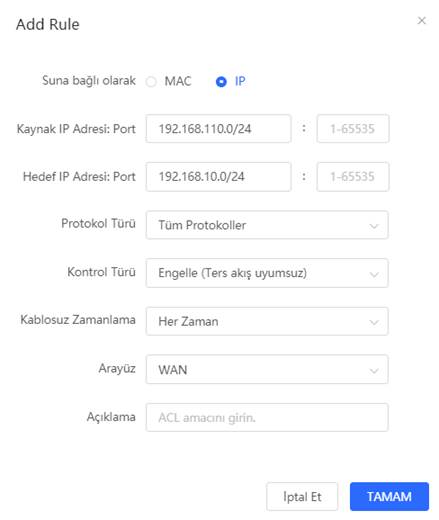

1. Erişim Noktası 192.168.110.x adresini ve PC ise 192.168.10.x adresini alır 2. PC’nin Erişim Noktasına erişimini reddetmek için IP-tabanlı ACL oluşturun

3. ACL’nin uygulanmış olup olmadığını test etmek için PC tarafından Erişim Noktasına ping atılır. Aşağıdaki ekran görüntüsü, porta bağlanılamadığını göstermektedir

4. PC’nin internete erişiminin reddedilebilmesi için MAC-tabanlı ACL oluşturun (MAC-tabanlı varsayılan WAN portu üzerinde uygulanır)

5. İnternete erişmek için PC'yi kullanın. (8.8.8.8 adresine ping atın) Aşağıdaki şekil, ping zaman aşımını (timeout) göstermektedir.

|

| Ölçüm kaydı | ACL sadece tek yönlü denetim yapabilir. (Bu da ters akış uyumsuzluğu anlamına gelir) |

| Testin sonucu | Ağ Geçidi üzerinde erişim denetimi kullanılabilir |

1.4 KimlikDoğrulama

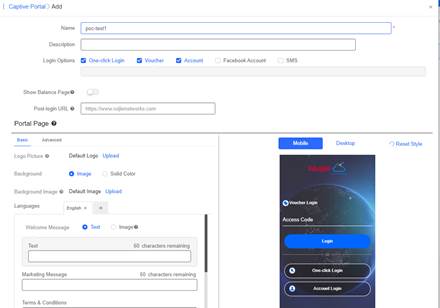

1.4.1 CloudKimlik Doğrulama (Voucher/Account(Hesap)/tek tıklama)

| Test projesi | Cloud Kimlik Doğrulama (Voucher/Account(Hesap)/tek tıklama) |

| Testin amacı | Ağ Geçidi üzerinde Cloud Kimlik Doğrulamanın etkinleştirilmesi (Voucher/Account(Hesap)/tek tıklama) |

| Test prosedürü ve beklenen sonuçlar |

1. Erişim Noktası ve Ağ Geçidinin cloud üzerinde çevrimiçi olduğundan emin olun. 2. Cloud üzerinde captive portalını oluşturun ve EG üzerinde uygulayın.

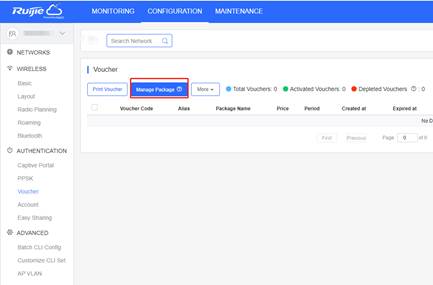

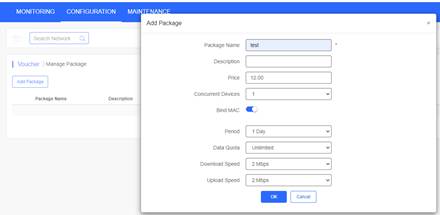

3. Cloud üzerinde Account (Hesap) ve Voucher oluşturun

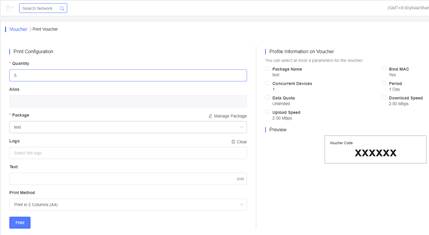

Bir voucher paketi ekleyin

Voucher kodunu yazdırın

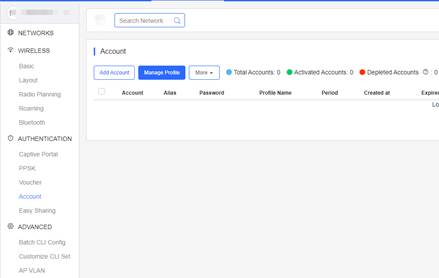

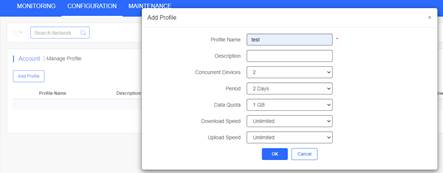

Hesap profilini (account profile) ekleyin

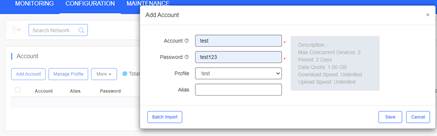

Hesap (account) ve parolayı (password) ekleyin

4. Voucher/Account(Hesap)/tek tıklamayı test etmek için SSID'ye bağlı telefonu kullanın

|

| Ölçüm kaydı | Kimlik doğrulama testi için bir cihaz kullanılırken, lütfen ağı unutun ve kullanıcı bağlantısını kesin (örneğin, eğer hesap kimlik doğrulaması başarılıysa ve daha sonrasında Voucher kimlik doğrulamasını test etmek istiyorsanız, bu adımı gerçekleştirin). |

| Testin sonucu | Cloud kimlik doğrulamasında Account(Hesap)/Voucher/Tek tıklama kullanılabilir. |

1.5 Gelişmiş

1.5.1 Porteşleme (mapping)

| Test projesi | Port eşleme (mapping) |

| Testin amacı | Ağ Geçidi üzerinde Port eşlemenin (mapping) etkinleştirilmesi (Extra-net kullanıcıları intranet cihazlarının web yapılandırma arayüzüne erişebilirler.) |

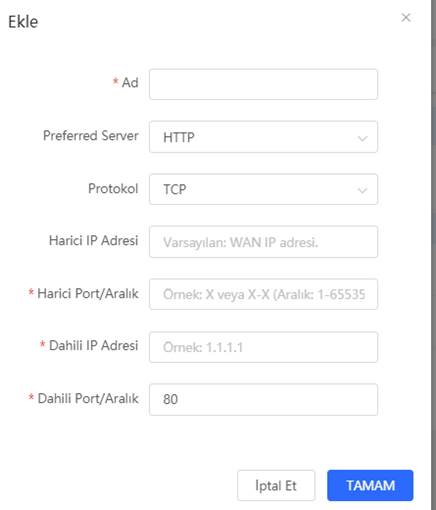

| Test prosedürü ve beklenen sonuçlar |

1. Erişim Noktası 192.168.110.140 Intranet adresini ve PC ise 172.26.4.1 Internet adresini alır. (extra-net kullanıcılarını PC ile simüle edin) 2. Port eşleme yapılandırma sayfasını açın ve yapılandırmayı yapın. (EG’nin harici ağ dışarı aktarım adresi 172.26.4.40’dır).

3. Web üzerinden Ruijie Erişim Noktasına oturum açmayı deneyin (tarayıcı üzerinden 192.168.110.140 adresini girin), Reyee Erişim Noktası, eWeb'e WAN üzerinden oturum açmayı destekleyemez

|

| Ölçüm kaydı | Bu örnek sadece web’e oturum açma testi için olup bu nedenle port 80’e eşlenmiştir. Kullanmak istediğiniz porta eşleme yapabilirsiniz. |

| Testin sonucu | Ağ Geçidi üzerinde port eşleme (mapping) kullanılabilmektedir |

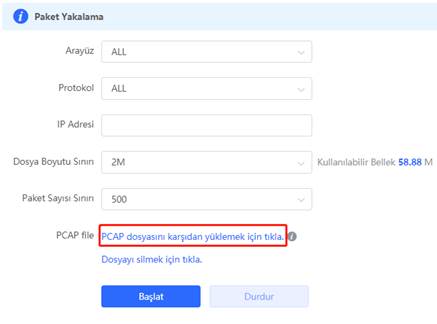

1.5.2 Paketyakalama (capture)

| Test projesi | Paket yakalama (capture) |

| Testin amacı | Ağ Geçidi üzerinde paket yakalamanın etkinleştirilmesi Ping paketinin yakalanabildiğinin doğrulanması testi |

| Test prosedürü ve beklenen sonuçlar |

1. PC, ağ geçidinden 192.168.110.236 IP’sini alır ve 8.8.8.8 adresine ping atar 2. Paket yakalama yapılandırma sayfasını açın ve yakalama işlemini başlatın En iyisi önce yakalamayı etkinleştirmek ve ardından ping atmaktır, bu şekilde ping etkileşiminin tüm süreci yakalanabilir

3. Yakalama durduğunda PACP dosyasını karşıdan yüklemek için tıklayın

4. PCAP dosyasını açın ve ping paketinin yakalanıp yakalanmadığını doğrulamak için ICMP'yi seçin.

|

| Ölçüm kaydı | Eğer daha kesin paketleri yakalamak istiyorsanız, paket yapılandırma sayfasında, paket yakalama koşullarını eklemeniz gereklidir. |

| Testin sonucu | Ağ geçidi üzerinde paket yakalayabilmek çok daha kolaydır. |

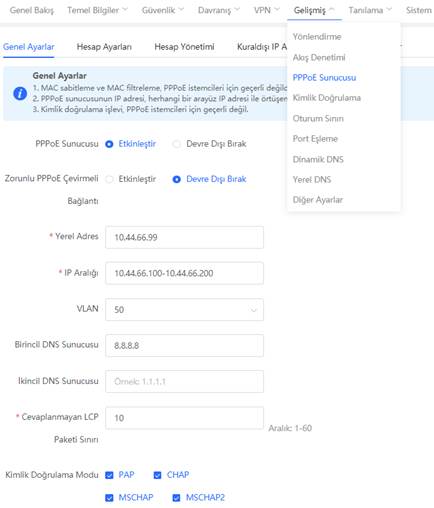

1.5.3 PPPoESunucusu

| Test projesi | PPPoE Sunucusu |

| Testin amacı | PPPoE Sunucusu testi |

| Test prosedürü ve beklenen sonuçlar |

1. PPPoE Sunucusunu etkinleştirin, senaryoya bağlı olarak Yerel Adresi ve IP Aralığını yapılandırın, VLAN’ı seçin

2. PPPoE hesabını oluşturun

3. Çevrimiçi kullanıcıları ve durumlarını kontrol edin

|

| Ölçüm kaydı | PC doğru kullanıcı adı ve parola ile EG'ye bağlanır ve PPPoE yapılandırılmasını ayarlar, IP adresini alır ve internete erişir |

| Testin sonucu | PPPoE sunucusu özelliği EG tarafından desteklenmektedir |